Atacuri „invizibile”: Hackerii au pătruns pe ascuns în sistemele companiilor din peste 40 de ţări

La finalul anului 2016, experții Kaspersky Lab au fost contactați de bănci din foste state sovietice care găsiseră programul pentru teste de intruziune, Meterpreter – folosit adesea ca instrument de atac – în memoria serverelor lor, deși nu ar fi trebuit să fie acolo.

Kaspersky Lab a descoperit că acest cod Meterpreter a fost folosit împreună cu mai multe script-uri PowerShell legitime și cu alte instrumente.

Acestea au fost adaptate și transformate într-un cod malware capabil să se ascundă în memorie, fără să fie văzut, și să colecteze parolele administratorilor de sistem, pentru ca atacatorii să poată controla de la distanță sistemele victimei.

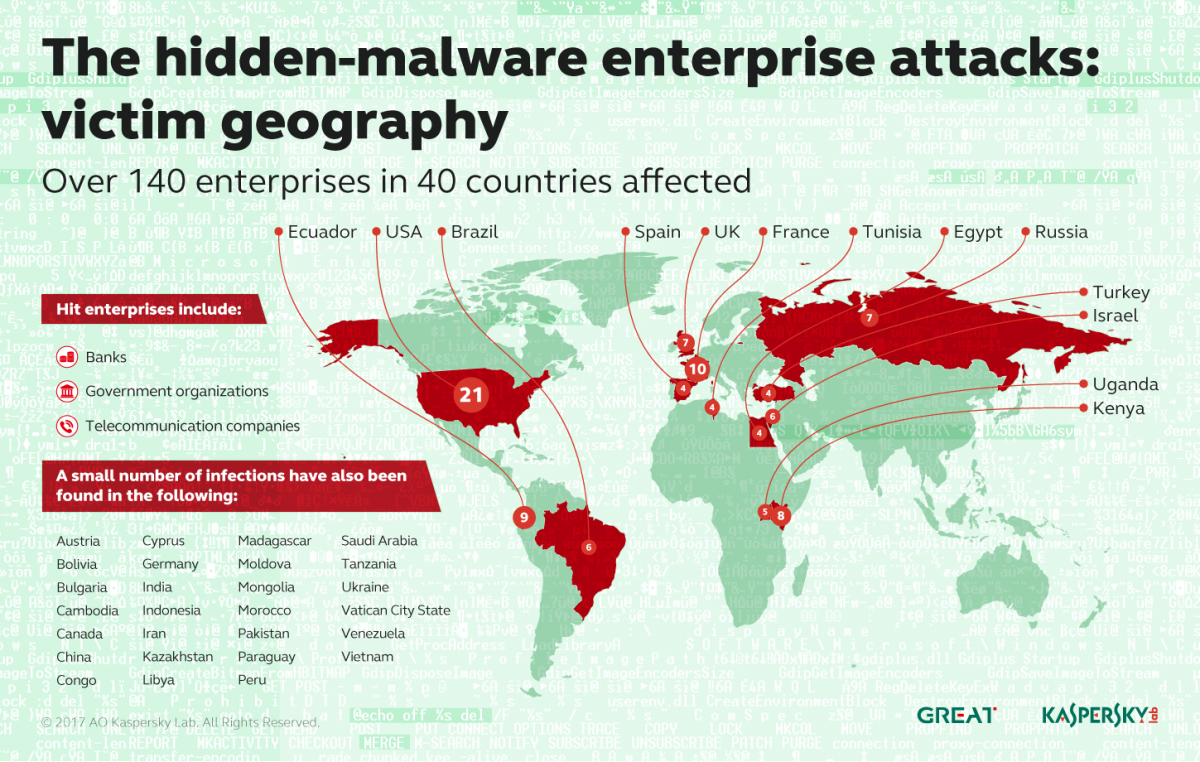

Ideea e că aceste atacuri se întâmplă la scară largă, lovind peste 140 de rețele ale companiilor mari din mai multe domenii de activitate, cele mai multe victime fiind localizate în SUA, Franța, Kenya, Marea Britanie și Rusia. În total, au fost înregistrate infectări în 40 de țări.

Scopul final pare să fie accesarea proceselor financiare.

Nu se știe cine se află în spatele atacurilor, însă modul de operare e asemănător cu cel folosit de grupuri precum GCMAN și Carbanak.

“Hotărârea atacatorilor de a-și ascunde activitatea și de îngreuna detecția și răspunsul în cazul unui incident explică ultima tendință a programelor malware rezidente în memorie. De aceea este foarte importantă analiza malware la nivel de memorie. În cazul acestor incidente, atacatorii au folosit toate tehnicile pentru a-și ascunde urmele, demonstrând că nu este nevoie de fișiere malware pentru extragerea cu succes a datelor dintr-o rețea și că folosirea instrumentelor legitime și open source face atribuirea aproape imposibilă”, a spus Sergey Golovanov, Principal Security Researcher la Kaspersky Lab.